A

Aegis

Гость

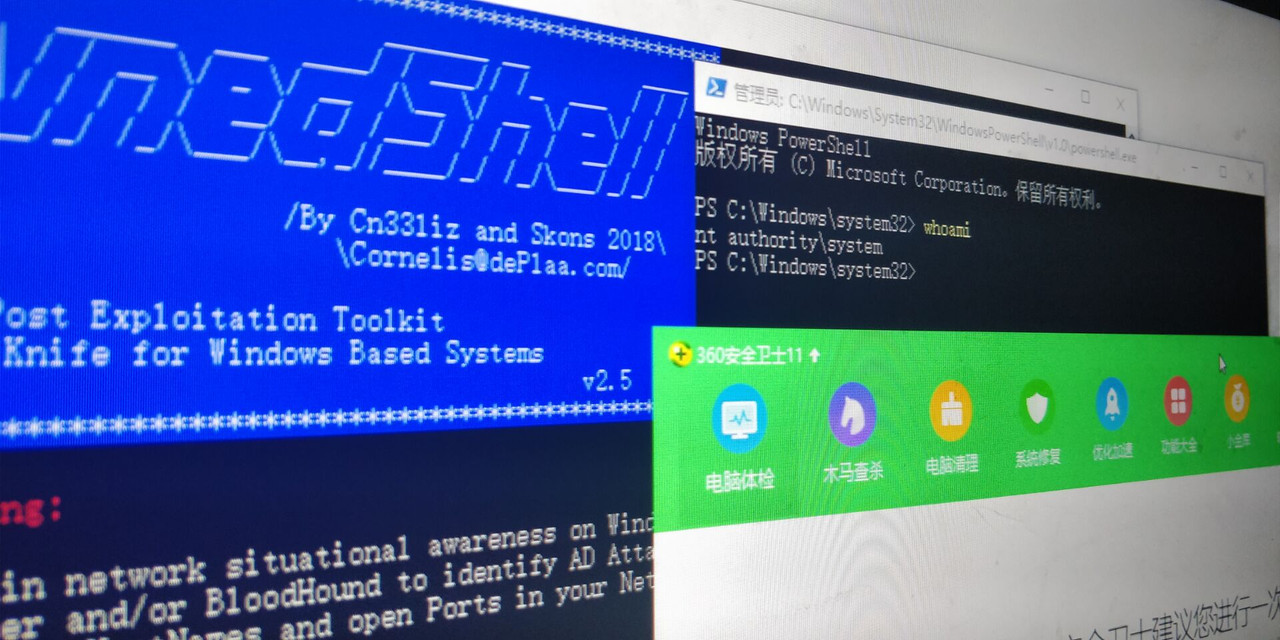

Эта статья посвящена использованию Post Exploitation с использованием WMIC

(Командная строка инструментария управления Windows). Когда атакующий получает сессию метра на удаленном ПК, он может перечислить огромный объем информации и внести эффективные изменения с помощью командной строки WMI.

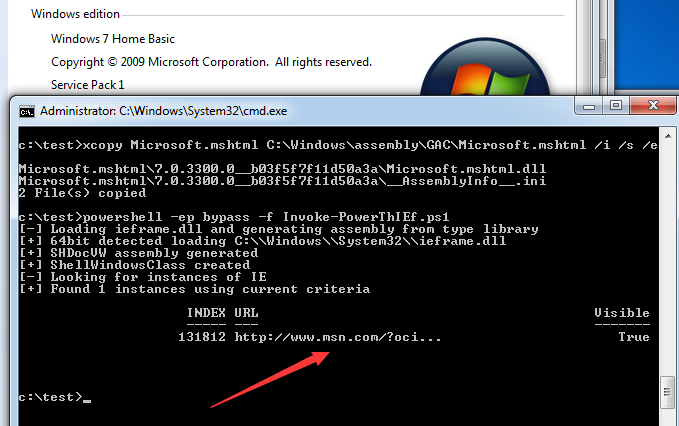

Для этого сначала мы соберем сеанс измерителя на удаленном ПК, который вы можете узнать здесь . Получив сеанс, увеличьте его права на Администратора, который вы можете узнать здесь .

Командная строка WMIC доступна через оконный cmd. Чтобы получить доступ к этому типу « оболочка » в оболочке meterpreter.

Теперь давайте посмотрим на wmic команды и их работу

WMIC

Эта команда показывает глобальные параметры, которые используются в команде wmic. Глобальные параметры WMIC используются для установки свойств среды WMIC. С комбинацией глобальных опций и псевдонимов, чем мы можем управлять системой через среду wmic.

Синтаксис / Пример: wmic /?

Получение системных ролей, имени пользователя и производителя

Мы можем перечислять много информации о системе жертв, включая ее имя, домен, изготовитель, номер модели и многое другое через псевдоним компьютерной системы команды wmic.

Мы добавляем следующие фильтры, чтобы получить конкретный результат.

Роли : он предоставляет все роли, которые система жертвы играет как рабочая станция, сервер, браузер и т. Д.

Производитель : он дает производителю системы, иногда есть определенные уязвимости в конкретной модели конкретной модели. Таким образом, мы можем использовать эту информацию для поиска любых прямых уязвимостей.

UserName: он дает имя пользователя системы, которое оказалось очень полезным, поскольку мы можем различать администраторов и обычных пользователей

[/ format: list]: сортировать вывод в формате списка.

Пример: wmic computersystem получает имя, домен, производитель, модель, имя пользователя, роли / формат: список

Получить идентификаторы SID

Чтобы перечислить эти идентификаторы SID, мы будем использовать групповой псевдоним wmic.

Синтаксис / Пример: wmic group get Caption, InstallDate, LocalAccount, Domain, SID, Status

Как показано на рисунке ниже, мы нашли имя учетной записи, домена, локального члена группы, SID и их статус.

Создание процесса

Мы можем создать много процессов в системе жертвы, используя псевдоним процесса wmic.

Это полезно при запуске любого бэкдора или заполнении памяти системы жертвы.

Синтаксис: вызов wmic процесса создает «[Имя процесса]»

Пример: вызов wmic process создает «taskmgr.exe»

Как показано на следующем скриншоте, эта команда не только создает процесс, но и дает « идентификатор процесса», чтобы мы могли манипулировать этим процессом в соответствии с нашей потребностью.

Примечание. Если процесс создает окно типа диспетчера задач, cmd и т. Д., То эта команда откроет это окно в системе жертвы и создаст подозрение в сознании жертвы.

Изменить приоритет процесса

Мы можем изменить приоритет любого процесса, запущенного в системе жертвы, с помощью псевдонима процесса команды wmic.

Это важная функция, поскольку ее можно использовать для управления процессами, поскольку мы можем увеличить приоритет любого процесса по нашему выбору или уменьшить приоритет любого процесса. Уменьшение приоритета любого процесса может привести к сбою в этом конкретном приложении, и увеличение может привести к краху всей системы.

Пример: wmic process, где name = "explorer.exe" приоритет набора вызовов 64

Завершить процесс

Мы можем завершить процесс, запущенный в системе жертвы, с помощью псевдонима процесса команды wmic.

Пример: wmic process, где name = "explorer.exe" завершает вызов

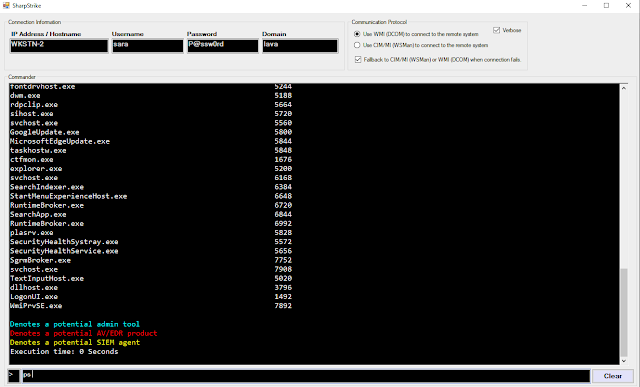

Получить список исполняемых файлов

Мы можем получить список, который содержит расположение исполняемых файлов, отличных от файлов Windows.

Пример: wmic process, где «NOT ExecutablePath LIKE»% Windows% »« GET ExecutablePath

Получить свойства папки

Чтобы извлечь основную информацию о папке в системе жертвы, мы можем использовать псевдоним fsdir командной строки wmic.

Он может перечислять следующую информацию о папке:

Сжатый, CompressionMethod, Дата создания, Размер файла, Чтение, Writable, Системный файл или нет, Шифрование, Тип шифрования и многое другое.

Пример: wmic fsdir где = "drive = 'c:' и filename = 'test'" get / format: list '

Получить свойства файла

Чтобы извлечь основную информацию о файле в системе жертвы, мы можем использовать псевдоним файла данныхкомандной строки wmic.

Он может перечислять следующую информацию о файле:

Сжатый, CompressionMethod, Дата создания, Размер файла, Чтение, Writable, Системный файл или нет, Шифрование, Тип шифрования и многое другое.

Синтаксис: wmic datafile где = '[Путь к файлу]' get / format: list

Пример: wmic datafile, где name = 'c: \\ windows \\ system32 \\ demo \\ demo.txt' get / format: list

Найти системные файлы

Извлеките пути всех важных системных файлов, таких как временная папка, win-каталог и многое другое.

Пример: wmic environment get Описание, VariableValue

Из приведенного ниже изображения вы можете прочитать переменную значение с их описанием.

Получить список установленных приложений

Мы можем получить список приложений или программ, установленных в системе жертвы

Пример: wmic product получить имя

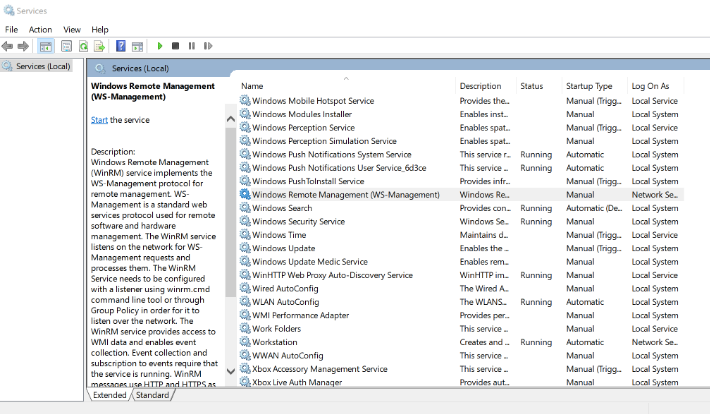

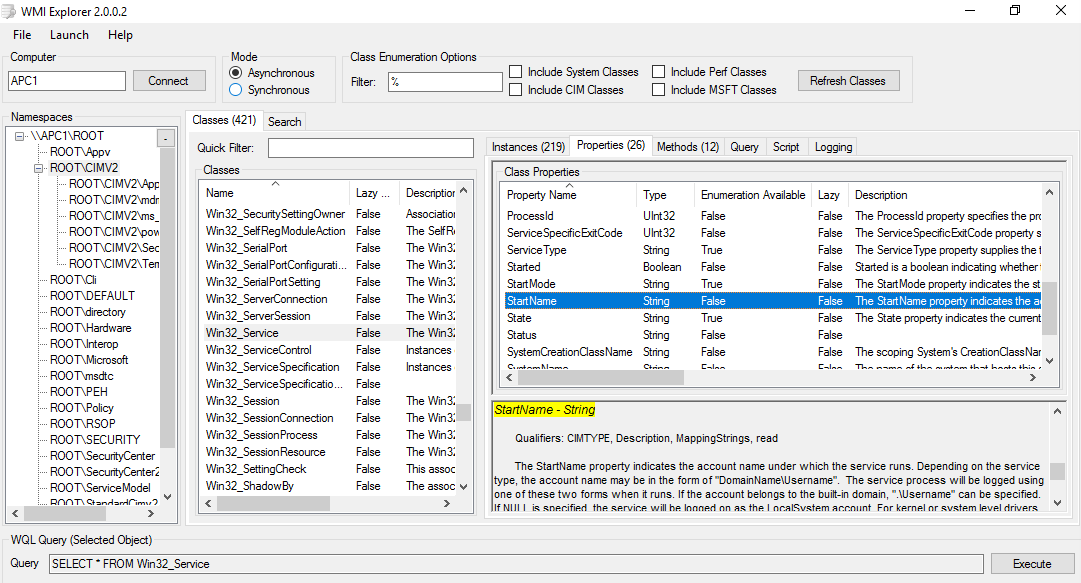

Получить список запущенных сервисов

Мы можем получить список запущенных сервисов и сервисы, которые запускаются автоматически или нет.

Пример: wmic service где (state = "running") получить заголовок, имя, startmode

Из приведенного ниже изображения вы можете наблюдать startmode либо как «Авто», либо как «Вручную» и указать «Бег» для данных сервисов.

Получить сервисы запуска

Мы можем перечислить сервисы запуска с использованием псевдонима автозапуска для всех служб, которые запускаются во время запуска Windows.

Пример: wmic startup get Caption, Command

Получить системный драйвер

Мы можем перечислять данные драйвера, такие как имя, путь и тип обслуживания, используя псевдоним sysdrive.

Эта команда дает путь к файлу драйвера, его статус (запуск или останов), его тип (ядро или файловая система)

Пример: wmic sysdriver получает Caption, Name, PathName, ServiceType, State, Status / format: list

Получить информацию о ОС

Мы можем перечислить местоположение жертвы с использованием часового пояса, в котором установлена система, это можно извлечь, используя псевдоним os .

Мы также получаем время последнего обновления загрузки и количество зарегистрированных пользователей и количество процессоров и информацию о физической и виртуальной памяти, используя псевдоним os.

Пример: wmic os get CurrentTimeZone, FreePhysicalMemory, FreeVirtualMemory, LastBootUpdate, NumberofProcesses, NumberofUsers, Organization, RegisteredUsers, Status / format: list

Получить информацию о материнской плате

Мы можем использовать псевдоним командной строки командной строки wmic для перечисления деталей материнской платы системы жертвы. Вещи, которые мы можем перечислить, изготовители материнских плат, серийный номер и версия

Пример: wmic baseboard, get Manufacturer, Product, SerialNumber, Version

Получить серийный номер BIOS

Мы можем использовать псевдоним bios командной строки wmic для перечисления деталей BIOS в системе жертвы.

Пример: wmic bios, получите serialNumber

Из приведенного ниже изображения вы можете проверить серийный номер BIOS, который мы перечислили в системе жертвы.

Получить данные жесткого диска

Мы можем перечислить информацию о системном жестком диске с помощью псевдонима diskdrive.

Мы знакомы с интерфейсом, производителем и именем модели, используя эту команду.

Синтаксис: wmic diskdrive get Name, Производитель, Модель, Тип интерфейса, MediaLoaded, MediaType / format: list

Получить разделы разделов жесткого диска

Мы можем получить информацию о разделах жесткого диска, используя псевдоним logicdisk .

Мы получаем имя, состояние сжатия, файловую систему (NTFS, FAT) и многое другое, используя эту команду.

Синтаксис: wmic logicaldisk, где drivetype = 3 get Name, Compressed, Описание, FileSystem, FreeSpace, SupportsDiskQuotas, VolumeDirty, VolumeName

Из приведенного ниже изображения вы можете прочитать описание диска вместе с файловой системой, то есть NTFS и доступное свободное пространство, а также многое другое в соответствии с вашим требованием.

Получить информацию о кэше памяти

Мы можем получить информацию о кэше памяти, используя псевдоним memcache . Мы можем получить имя, размер блока, назначение и многое другое, используя эту команду.

Пример: wmic memcache get Name, BlockSize, Назначение, MaxCacheSize, Статус

Из приведенного ниже изображения вы можете наблюдать здесь, он показывает детали двух кэш-памяти.

Получить информацию о чипе памяти

Мы можем получить информацию об ОЗУ с использованием псевдонима памяти .

Мы получаем Серийный номер ОЗУ, не удаляя ОЗУ или физически находясь рядом с системой, используя эту команду.

Пример: wmic memorychip получает PartNumber, SerialNumber

Обнаружение Если система жертвы является ОС хоста или установлена через VMware

Мы можем перечислить информацию о системе жертвы, в которой погода работает под управлением операционной системы хоста, т.е. выполняется путем непосредственной установки на жесткий диск или работает практически с помощью VMware или Virtual Box.

Синтаксис: wmic onboarddevice get Desciption, DeviceType, Enabled, Status / format: list

Здесь из приведенного ниже изображения, если вы заметите выделенный текст, вы увидите, что он показывает VMware в описании.

Управление учетной записью пользователя

Блокировка учетной записи пользователя

Мы можем запретить локальному пользователю использовать его учетную запись, используя псевдоним useraccount, здесь мы заблокируем учетную запись пользователя.

Пример: wmic useraccount, где name = 'demo' set disabled = false

Из приведенного ниже изображения вы можете заметить, что мы успешно заблокировали учетную запись пользователя для пользователя «demo».

Удалить пароль для ведения журнала

Мы можем удалить требование локального пользователя о его пароле для входа в систему, используя псевдоним useraccount

Пример: wmic useraccount, где name = 'demo' set PasswordRequired = false

Переименование учетной записи пользователя

Мы можем переименовать локального пользователя, используя псевдоним useraccount

Пример: wmic useraccount, где name = 'demo' переименовать хакер

Ограничить пользователя от изменения пароля

Мы можем ограничить локальный пользователь от изменения пароля, используя псевдоним useraccount

Пример: wmic useraccount, где name = 'hacker' set passwordchangeable = false

Получить сведения о антивирусе

Мы можем перечислить антивирус, установленный в системе жертвы, а также его местоположение и версию.

Синтаксис: wmic / namespace: \\ root \ securitycenter2 path antivirusproduct GET displayName, productState, pathToSignedProductExe

Очистить системные журналы

Wmic можно использовать для удаления системных журналов с использованием псевдонима nteventlog . Это очень простая команда, где мы упоминаем имя журнала, а затем используем опцию nteventlog и очищаем файл журнала. Это может быть эффективной командой при очистке после взлома любой системы.

Синтаксис: wmic nteventlog где filename = '[logfilename]' cleareventlog

Пример: wmic nteventlog где filename = 'system' cleareventlog

(Командная строка инструментария управления Windows). Когда атакующий получает сессию метра на удаленном ПК, он может перечислить огромный объем информации и внести эффективные изменения с помощью командной строки WMI.

Для этого сначала мы соберем сеанс измерителя на удаленном ПК, который вы можете узнать здесь . Получив сеанс, увеличьте его права на Администратора, который вы можете узнать здесь .

Командная строка WMIC доступна через оконный cmd. Чтобы получить доступ к этому типу « оболочка » в оболочке meterpreter.

Теперь давайте посмотрим на wmic команды и их работу

WMIC

Эта команда показывает глобальные параметры, которые используются в команде wmic. Глобальные параметры WMIC используются для установки свойств среды WMIC. С комбинацией глобальных опций и псевдонимов, чем мы можем управлять системой через среду wmic.

Синтаксис / Пример: wmic /?

Получение системных ролей, имени пользователя и производителя

Мы можем перечислять много информации о системе жертв, включая ее имя, домен, изготовитель, номер модели и многое другое через псевдоним компьютерной системы команды wmic.

Мы добавляем следующие фильтры, чтобы получить конкретный результат.

Роли : он предоставляет все роли, которые система жертвы играет как рабочая станция, сервер, браузер и т. Д.

Производитель : он дает производителю системы, иногда есть определенные уязвимости в конкретной модели конкретной модели. Таким образом, мы можем использовать эту информацию для поиска любых прямых уязвимостей.

UserName: он дает имя пользователя системы, которое оказалось очень полезным, поскольку мы можем различать администраторов и обычных пользователей

[/ format: list]: сортировать вывод в формате списка.

Пример: wmic computersystem получает имя, домен, производитель, модель, имя пользователя, роли / формат: список

Получить идентификаторы SID

Чтобы перечислить эти идентификаторы SID, мы будем использовать групповой псевдоним wmic.

Синтаксис / Пример: wmic group get Caption, InstallDate, LocalAccount, Domain, SID, Status

Как показано на рисунке ниже, мы нашли имя учетной записи, домена, локального члена группы, SID и их статус.

Создание процесса

Мы можем создать много процессов в системе жертвы, используя псевдоним процесса wmic.

Это полезно при запуске любого бэкдора или заполнении памяти системы жертвы.

Синтаксис: вызов wmic процесса создает «[Имя процесса]»

Пример: вызов wmic process создает «taskmgr.exe»

Как показано на следующем скриншоте, эта команда не только создает процесс, но и дает « идентификатор процесса», чтобы мы могли манипулировать этим процессом в соответствии с нашей потребностью.

Примечание. Если процесс создает окно типа диспетчера задач, cmd и т. Д., То эта команда откроет это окно в системе жертвы и создаст подозрение в сознании жертвы.

Изменить приоритет процесса

Мы можем изменить приоритет любого процесса, запущенного в системе жертвы, с помощью псевдонима процесса команды wmic.

Это важная функция, поскольку ее можно использовать для управления процессами, поскольку мы можем увеличить приоритет любого процесса по нашему выбору или уменьшить приоритет любого процесса. Уменьшение приоритета любого процесса может привести к сбою в этом конкретном приложении, и увеличение может привести к краху всей системы.

Пример: wmic process, где name = "explorer.exe" приоритет набора вызовов 64

Завершить процесс

Мы можем завершить процесс, запущенный в системе жертвы, с помощью псевдонима процесса команды wmic.

Пример: wmic process, где name = "explorer.exe" завершает вызов

Получить список исполняемых файлов

Мы можем получить список, который содержит расположение исполняемых файлов, отличных от файлов Windows.

Пример: wmic process, где «NOT ExecutablePath LIKE»% Windows% »« GET ExecutablePath

Получить свойства папки

Чтобы извлечь основную информацию о папке в системе жертвы, мы можем использовать псевдоним fsdir командной строки wmic.

Он может перечислять следующую информацию о папке:

Сжатый, CompressionMethod, Дата создания, Размер файла, Чтение, Writable, Системный файл или нет, Шифрование, Тип шифрования и многое другое.

Пример: wmic fsdir где = "drive = 'c:' и filename = 'test'" get / format: list '

Получить свойства файла

Чтобы извлечь основную информацию о файле в системе жертвы, мы можем использовать псевдоним файла данныхкомандной строки wmic.

Он может перечислять следующую информацию о файле:

Сжатый, CompressionMethod, Дата создания, Размер файла, Чтение, Writable, Системный файл или нет, Шифрование, Тип шифрования и многое другое.

Синтаксис: wmic datafile где = '[Путь к файлу]' get / format: list

Пример: wmic datafile, где name = 'c: \\ windows \\ system32 \\ demo \\ demo.txt' get / format: list

Найти системные файлы

Извлеките пути всех важных системных файлов, таких как временная папка, win-каталог и многое другое.

Пример: wmic environment get Описание, VariableValue

Из приведенного ниже изображения вы можете прочитать переменную значение с их описанием.

Получить список установленных приложений

Мы можем получить список приложений или программ, установленных в системе жертвы

Пример: wmic product получить имя

Получить список запущенных сервисов

Мы можем получить список запущенных сервисов и сервисы, которые запускаются автоматически или нет.

Пример: wmic service где (state = "running") получить заголовок, имя, startmode

Из приведенного ниже изображения вы можете наблюдать startmode либо как «Авто», либо как «Вручную» и указать «Бег» для данных сервисов.

Получить сервисы запуска

Мы можем перечислить сервисы запуска с использованием псевдонима автозапуска для всех служб, которые запускаются во время запуска Windows.

Пример: wmic startup get Caption, Command

Получить системный драйвер

Мы можем перечислять данные драйвера, такие как имя, путь и тип обслуживания, используя псевдоним sysdrive.

Эта команда дает путь к файлу драйвера, его статус (запуск или останов), его тип (ядро или файловая система)

Пример: wmic sysdriver получает Caption, Name, PathName, ServiceType, State, Status / format: list

Получить информацию о ОС

Мы можем перечислить местоположение жертвы с использованием часового пояса, в котором установлена система, это можно извлечь, используя псевдоним os .

Мы также получаем время последнего обновления загрузки и количество зарегистрированных пользователей и количество процессоров и информацию о физической и виртуальной памяти, используя псевдоним os.

Пример: wmic os get CurrentTimeZone, FreePhysicalMemory, FreeVirtualMemory, LastBootUpdate, NumberofProcesses, NumberofUsers, Organization, RegisteredUsers, Status / format: list

Получить информацию о материнской плате

Мы можем использовать псевдоним командной строки командной строки wmic для перечисления деталей материнской платы системы жертвы. Вещи, которые мы можем перечислить, изготовители материнских плат, серийный номер и версия

Пример: wmic baseboard, get Manufacturer, Product, SerialNumber, Version

Получить серийный номер BIOS

Мы можем использовать псевдоним bios командной строки wmic для перечисления деталей BIOS в системе жертвы.

Пример: wmic bios, получите serialNumber

Из приведенного ниже изображения вы можете проверить серийный номер BIOS, который мы перечислили в системе жертвы.

Получить данные жесткого диска

Мы можем перечислить информацию о системном жестком диске с помощью псевдонима diskdrive.

Мы знакомы с интерфейсом, производителем и именем модели, используя эту команду.

Синтаксис: wmic diskdrive get Name, Производитель, Модель, Тип интерфейса, MediaLoaded, MediaType / format: list

Получить разделы разделов жесткого диска

Мы можем получить информацию о разделах жесткого диска, используя псевдоним logicdisk .

Мы получаем имя, состояние сжатия, файловую систему (NTFS, FAT) и многое другое, используя эту команду.

Синтаксис: wmic logicaldisk, где drivetype = 3 get Name, Compressed, Описание, FileSystem, FreeSpace, SupportsDiskQuotas, VolumeDirty, VolumeName

Из приведенного ниже изображения вы можете прочитать описание диска вместе с файловой системой, то есть NTFS и доступное свободное пространство, а также многое другое в соответствии с вашим требованием.

Получить информацию о кэше памяти

Мы можем получить информацию о кэше памяти, используя псевдоним memcache . Мы можем получить имя, размер блока, назначение и многое другое, используя эту команду.

Пример: wmic memcache get Name, BlockSize, Назначение, MaxCacheSize, Статус

Из приведенного ниже изображения вы можете наблюдать здесь, он показывает детали двух кэш-памяти.

Получить информацию о чипе памяти

Мы можем получить информацию об ОЗУ с использованием псевдонима памяти .

Мы получаем Серийный номер ОЗУ, не удаляя ОЗУ или физически находясь рядом с системой, используя эту команду.

Пример: wmic memorychip получает PartNumber, SerialNumber

Обнаружение Если система жертвы является ОС хоста или установлена через VMware

Мы можем перечислить информацию о системе жертвы, в которой погода работает под управлением операционной системы хоста, т.е. выполняется путем непосредственной установки на жесткий диск или работает практически с помощью VMware или Virtual Box.

Синтаксис: wmic onboarddevice get Desciption, DeviceType, Enabled, Status / format: list

Здесь из приведенного ниже изображения, если вы заметите выделенный текст, вы увидите, что он показывает VMware в описании.

Управление учетной записью пользователя

Блокировка учетной записи пользователя

Мы можем запретить локальному пользователю использовать его учетную запись, используя псевдоним useraccount, здесь мы заблокируем учетную запись пользователя.

Пример: wmic useraccount, где name = 'demo' set disabled = false

Из приведенного ниже изображения вы можете заметить, что мы успешно заблокировали учетную запись пользователя для пользователя «demo».

Удалить пароль для ведения журнала

Мы можем удалить требование локального пользователя о его пароле для входа в систему, используя псевдоним useraccount

Пример: wmic useraccount, где name = 'demo' set PasswordRequired = false

Переименование учетной записи пользователя

Мы можем переименовать локального пользователя, используя псевдоним useraccount

Пример: wmic useraccount, где name = 'demo' переименовать хакер

Ограничить пользователя от изменения пароля

Мы можем ограничить локальный пользователь от изменения пароля, используя псевдоним useraccount

Пример: wmic useraccount, где name = 'hacker' set passwordchangeable = false

Получить сведения о антивирусе

Мы можем перечислить антивирус, установленный в системе жертвы, а также его местоположение и версию.

Синтаксис: wmic / namespace: \\ root \ securitycenter2 path antivirusproduct GET displayName, productState, pathToSignedProductExe

Очистить системные журналы

Wmic можно использовать для удаления системных журналов с использованием псевдонима nteventlog . Это очень простая команда, где мы упоминаем имя журнала, а затем используем опцию nteventlog и очищаем файл журнала. Это может быть эффективной командой при очистке после взлома любой системы.

Синтаксис: wmic nteventlog где filename = '[logfilename]' cleareventlog

Пример: wmic nteventlog где filename = 'system' cleareventlog